What's new?

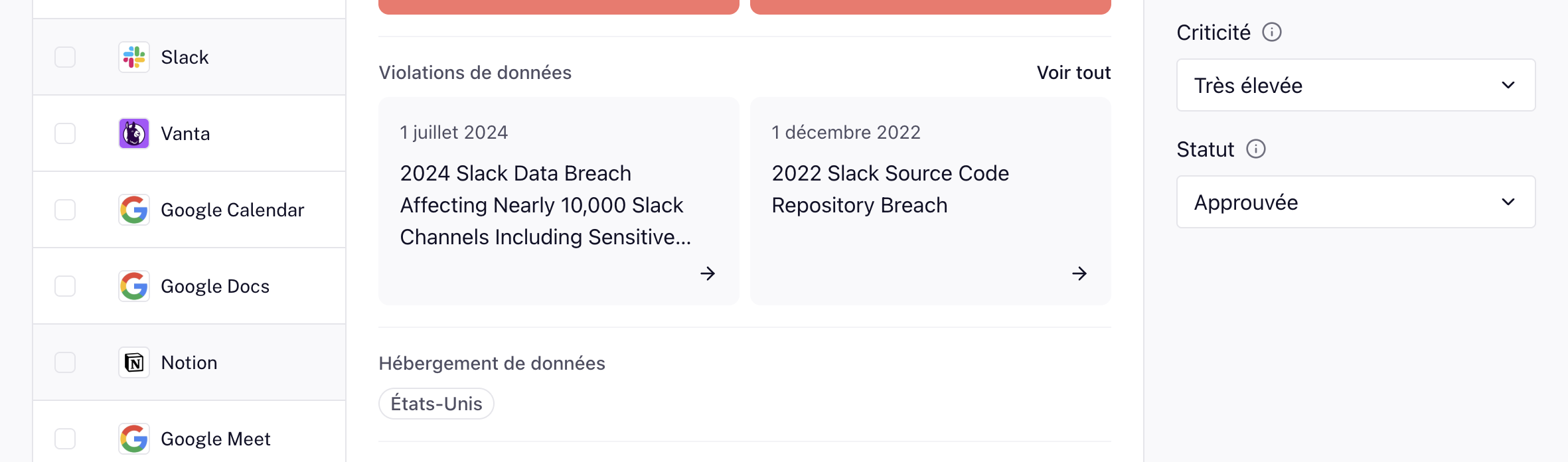

Détection des brèches de données

elba surveille désormais les brèches de données affectant les applications tierces connectées à votre infrastructure.

Plus de 22 000 demandes sont surveillées en permanence pour que vous n'ayez pas à le faire !

Identifiez rapidement un risque de perte de données et prenez des mesures proactives en désactivant l'accès ou en informant les employés.

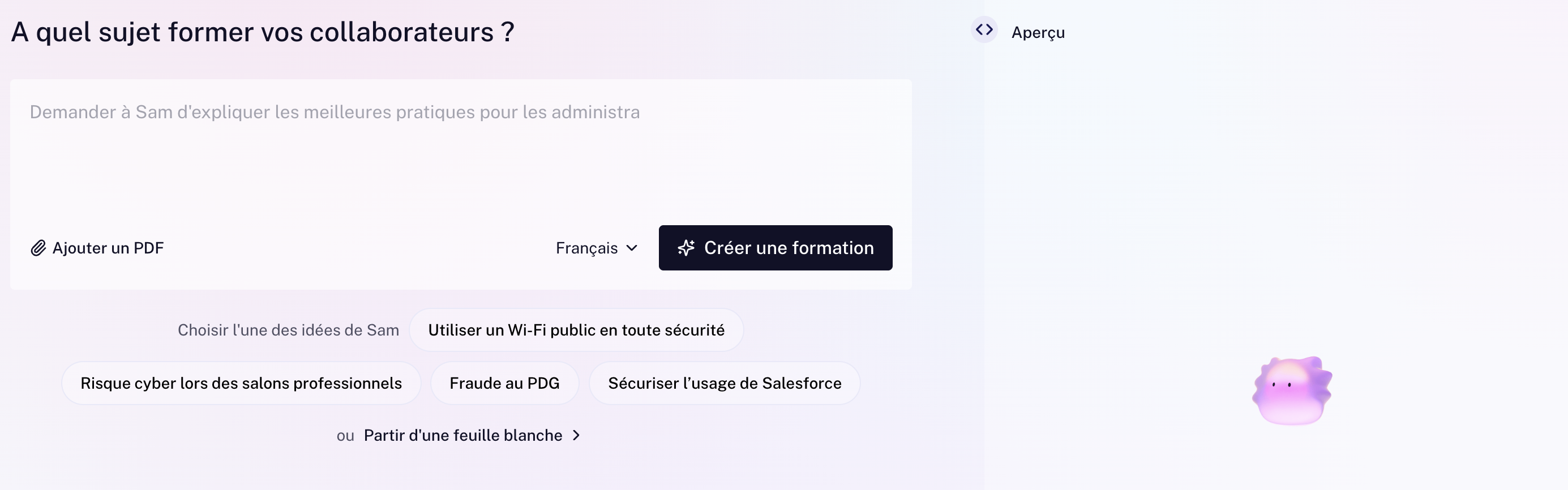

Création de formations à l'aide de l'I.A.

Créez des formations uniques et captivantes avec notre outil de génération de formations dopé à l'I.A.!

Générez rapidement des formations sur toutes les questions liées à la cybersécurité, mettez à jour les visuels et partagez des formations personnalisées avec vos employés, le tout en quelques minutes !

Ce qui nous prenait auparavant plusieurs heures ne prend plus que quelques minutes !

Voici Sam : votre assistant cyber dans Slack, Teams & Google Chat

Sam est l'ange gardien cyber fourni par elba !

En fournissant des conseils par le biais de formations et de tâches de sécurité rapides, Sam aide les employés à rester à flot malgré les cybertempêtes.

Sam est disponible via notre portail Web, Slack, Microsoft Teams et Google Chat.

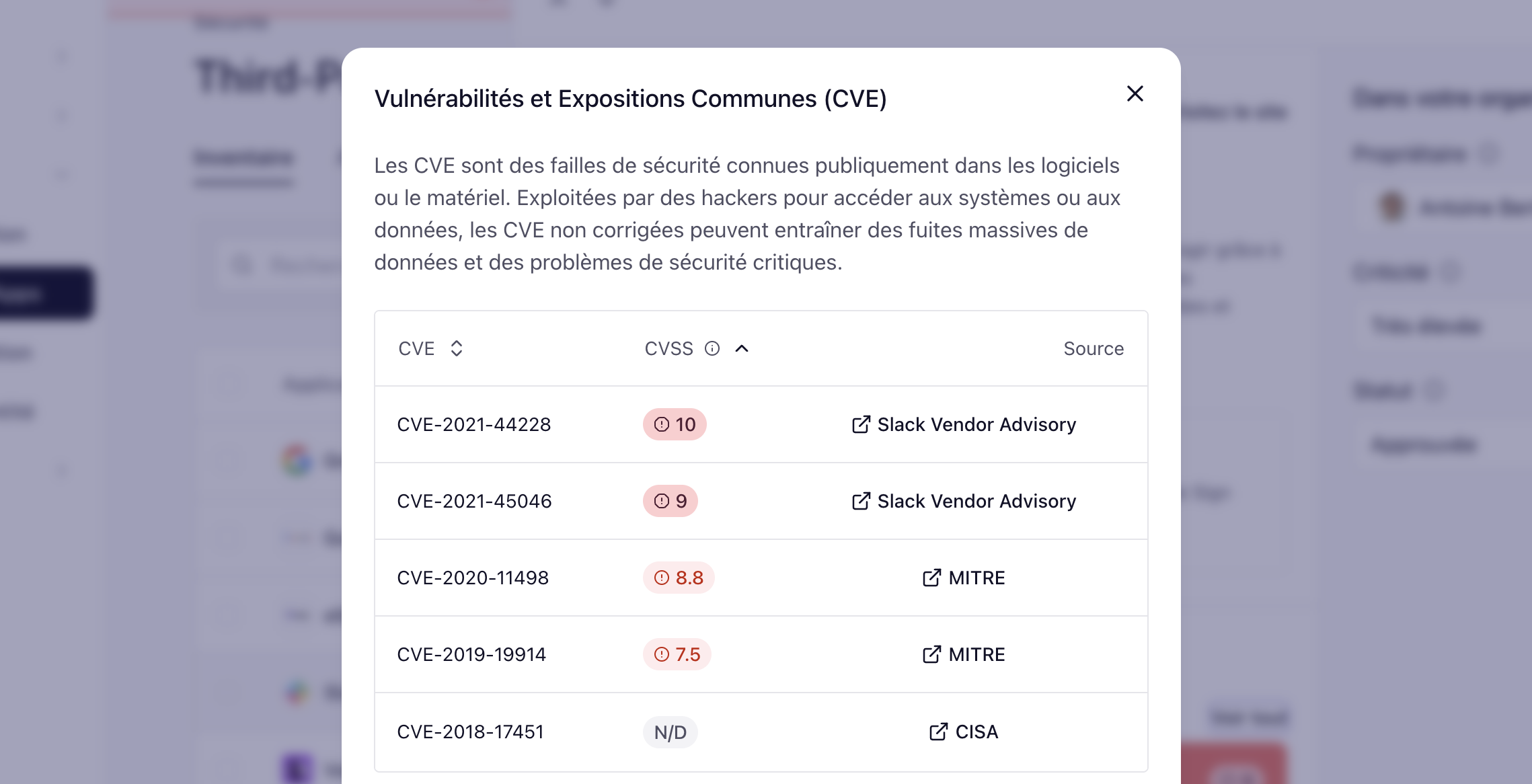

Détection des vulnérabilités

Vous pouvez désormais détecter les expositions critiques aux vulnérabilités (CVE) sur toutes les applications connectées à votre infrastructure.

Grâce à sa base de données de 22 000 applications, elba vous aide à identifier les logiciels qui ont récemment fait l'objet d'une CVE afin d'en révoquer l'accès ou d'appliquer une mesure corrective.

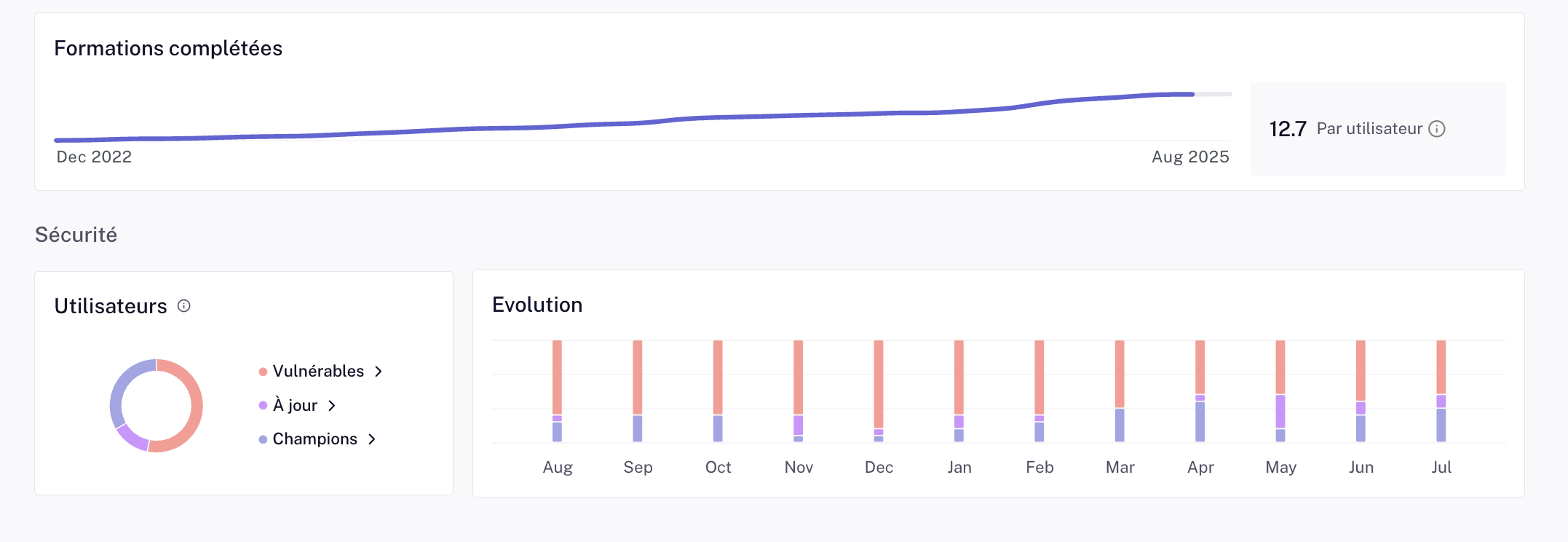

Reporting sur les formations

De meilleures fonctionnalités de reporting de vos formations cyber sont désormais disponibles sur elba !

Identifiez rapidement les utilisateurs vulnérables et ciblez-les grâce à de nouveaux modules de formation, garantissez la conformité et exportez toutes les données de formation dans le cas d'un audit.

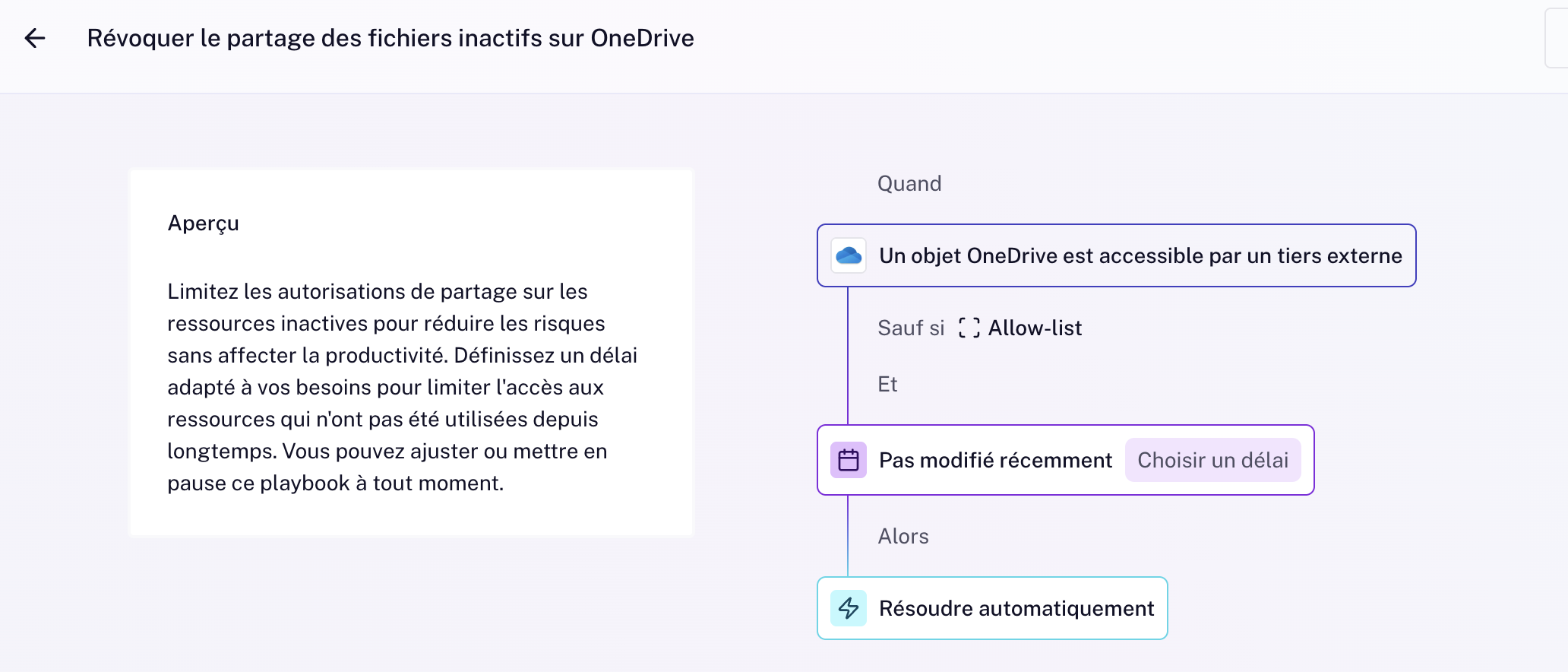

Playbooks

Créez et exécutez des automatisations sur toutes vos intégrations avec les Playbooks d'elba!

Gérez le partage de fichiers, les autorisations des applications tierces et bien plus encore grâce à notre moteur d'automatisation.

Pas besoin de configuration complexe, vous pouvez démarrer en utilisant l'un de nos modèles pré-configurés.

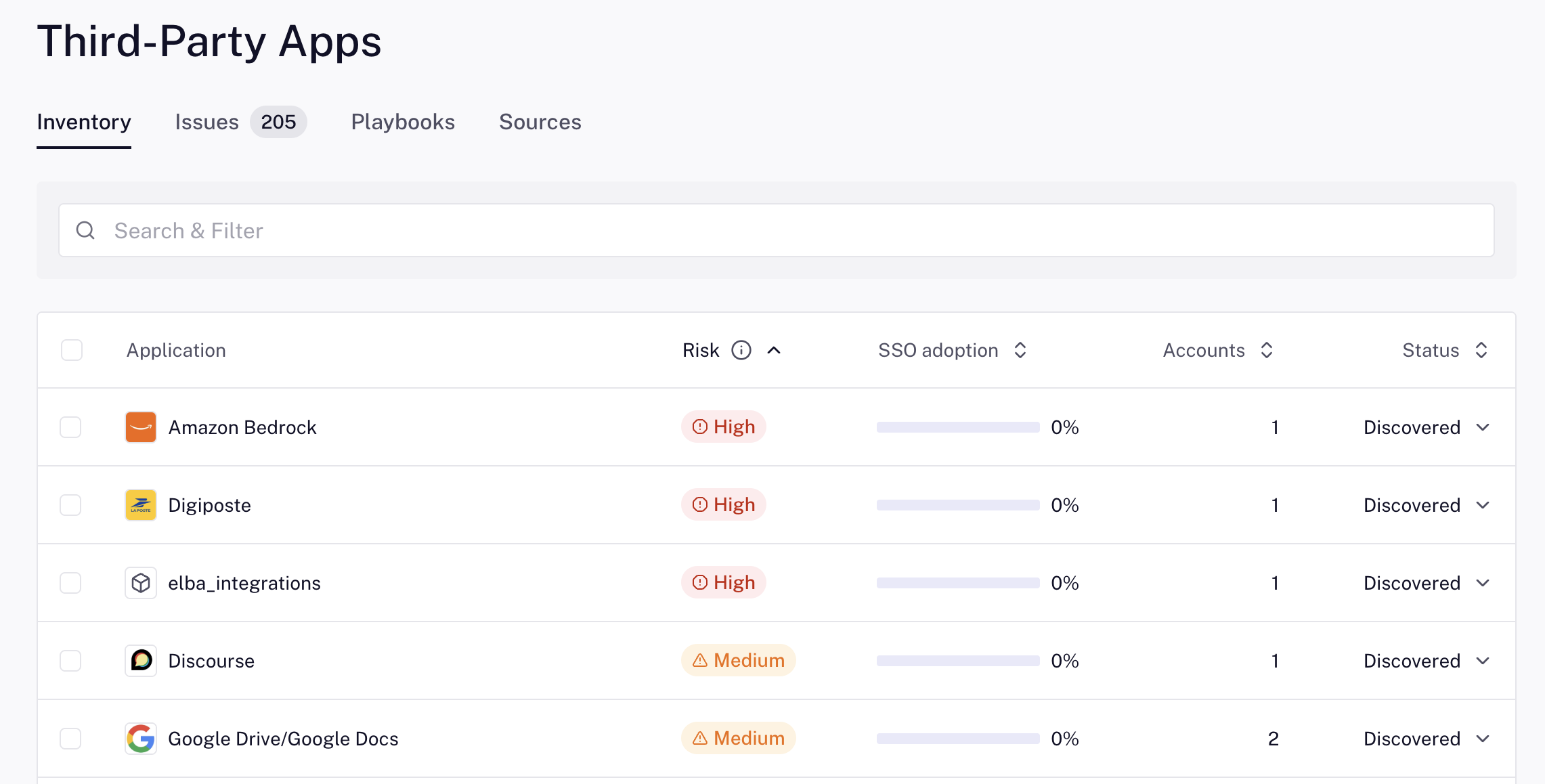

Inventaire de vos applications tierces

Cette fonctionnalité offre un aperçu de toutes les applications utilisées au sein de votre entreprise, ainsi qu'une analyse de sécurité détaillée pour chaque application référencée. Vous pouvez lui attribuer un propriétaire et revoir sa criticité.

Commencez à établir un aperçu réel de votre empreinte d'utilisation de SaaS et élaborez une stratégie de limitation des risques grâce à celui-ci.